マルウェア

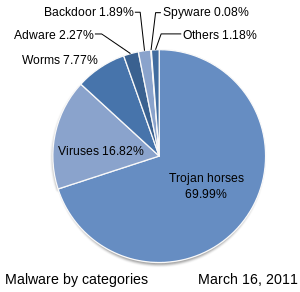

マルウェア (malware) とは、不正かつ有害に動作させる意図で作成された悪意のあるソフトウェアや悪質なコードの総称。コンピュータウイルスやワーム、トロイの木馬などが含まれる。

悪意のコード (malicious code) [1]、悪意のソフトウェア (malicious software) [1]、悪意のある不正ソフトウェア[2]、有害なソフトウェア[3][4]、不正プログラム[2]とも呼ばれる。

マルウェアの行う活動としてはデータの破壊やデータの盗難などがあるが、こうした﹁悪意のある﹂行動をするソフトのみならず、ユーザの望まない広告を勝手に出すアドウェアのような﹁迷惑ソフト﹂(の中で悪質なもの[5])もマルウェアの範疇に含める場合がある[6]。

マルウェア (malware) は、﹁悪意のある﹂という意味の英語﹁malicious︵マリシャス︶﹂と﹁software﹂を組み合わせて創られた混合語である[7]。

類義語としてクライムウェアがあり、これはマルウェアの中で特に犯罪 (crime) に使われるものを指すとするものもあるが[8]、必ずしもこれを要件としないものもあり[9]、マルウェアとの関係は判然としない。

種類

編集

詳細は「コンピュータウイルス」を参照

他のプログラムやファイルの一部を書き換え︵寄生、感染︶、自己複製する機能を持つマルウェアのことである[10][14][11]。感染対象のプログラムの事をウイルスの宿主もしくはホストプログラム[14]という。感染経路を秘匿するなどの目的で、プログラムなどに感染したあと一時的に潜伏し、その後しばらく経ってから活動を開始︵発病︶するものも多い[11]。

ワーム

詳細は「ワーム (コンピュータ)」を参照

詳細は「バックドア」を参照

詳細は「トロイの木馬 (ソフトウェア)」を参照

一見無害なファイルやプログラムに偽装した上でコンピュータに侵入したあと悪意のある振る舞いをするものを指すことが多いが[10][14][17]、偽装を行わずにOS等の脆弱性を悪用して勝手にインストールされてしまうもの(ドライブバイダウンロード)もトロイの木馬に含める場合がある[18]。狭義のウイルスと違い自己増殖機能は持たない[10][18][15]。またトロイの木馬の定義として単体で存在し宿主を必要としないことを要件に加えるものもあるが[18]、これを要件としない場合もある[14]。

トロイの木馬の定義として、コンピューター内部に侵入したあと攻撃者による外部からの命令で悪意のある振る舞いをする[10][14][18]事やバックドア型である事[18]を要件にする場合もある。

スパイウェア

情報収集を主な目的とし[10]、コンピュータの内部情報を外部に勝手に送信する[19]ソフトウェアで、ユーザーが気づかないうちにパソコンにインストールしているパターンが多い[10]。

IPAとJNSAの定義によればスパイウェアとは﹁利用者や管理者の意図に反してインストールされ、利用者の個人情報やアクセス履歴などの情報を収集するプログラム等﹂のことである[20][21]。

スパイウェアはマルウェアの一種とみなすことが多いが[19][22][7][23][24]、シマンテックはスパイウェアをマルウェアに含めていない[10]︵クライムウェアには含めている[25]︶。

キーロガーもしくはキーストロークロガー[14]

キーボードからの入力を記録するプログラムのこと[26]で、キーロガーというものそれ自体はマルウェアではなく、コンピュータの所有者自身がデバッグのためにしかけるなどの使い方もあるが[26]、パスワードや個人情報などを奪取するため悪意を持ってしかけられるなどマルウェア[26][14]︵スパイウェア[19]︶として用いられることもある。同様にネットワークを通るパケットを監視するスニッファも盗聴目的で使われる場合がある。

ボット

ボット自体は常駐してチャットで会話するなどといった機能を持つ任意のプログラムを指すもので、必ずしもマルウェアを指すものではない。マルウェアとしては、ボットネットと呼ばれる仕組みにより、IRCなどを利用して攻撃者から命令を受け取り、命令に応じてDDoS攻撃やスパムメール送信などを行うマルウェア[27]を指す。ボットに感染したコンピュータによって構成されたネットワークをボットネットもしくはゾンビクラスタという[27]。それに対しボットネットに指令を出すサーバをC&Cサーバ (Command and Control server) という[28]。またボットなどの感染により攻撃者による遠隔操作が可能なコンピュータをゾンビマシンという[29]。

ルートキット

攻撃者が被害者のコンピュータに侵入したあとに用いるツールを集めたパッケージ[30]で、マルウェアとして被害者のコンピュータにしかける[31]。侵入の発覚を防ぐログ改ざんツール[30]、バックドアをしかけるツール[30]、キーロガー[30]、パスワードやクレジットカード情報等の窃盗ツール[31]、DDoS攻撃用のボット化ツール[31]、セキュリティソフトの無効化ツール[31]などが含まれていることがある。こうした攻撃を容易にするため、システムバイナリを含めたファイルを数百個単位で改竄する[14]。ルート権限を奪うなど管理者レベルのアクセス権を取得する事を定義とする場合もある[32]。又、基本的にルートキットは隠蔽されているので、普通のセキュリティソフトでは見つけられなく、専用のセキュリティソフトでないと見つける事が困難とされる。

ランサムウェア (ransomware)

コンピュータをロックしたり重要なファイルを暗号化して読めなくするなどして被害者を困らせ,身代金 (ransom) を払えば元に戻すと脅迫するマルウェア[33]。

スケアウェア (scareware)

ユーザの恐怖 (scare) 心を煽る偽の警告メッセージ︵﹁PCから違法ポルノやウイルスが検出された﹂等︶を表示し、問題を解決するには所定の金額を支払うようにと脅すマルウェア[34][35]。

ダウンローダー

サイズの小さなマルウェアで、攻撃者のサーバから被害者のコンピュータに実行ファイルなどをダウンロードする[15]などさらなる攻撃の足がかりにする。

ドロッパー(Dropper)

本体内部に不正なプログラムが格納されており、実行時に実行可能ファイルに展開する。暗号化や難読化、パッキングなどが施されているため、簡単には不正プログラムとして認識されないようになっている。

アドウェア (Adware)

ユーザの望まない広告を勝手に出すソフトウェアである。アドウェア又はその中の悪質なものもマルウェアの範疇に含める場合がある[5][6]。

ワイパー

詳細は「ワイパー (マルウェア)」を参照

セキュリティ技術に対する回避技術

編集

不正行為を実行するために、攻撃者はマルウェアを作成するが、その不正な試みが検出されてしまっては、その目的を達成することはできない。セキュリティベンダがセキュリティ技術を進化させると、それに合わせて攻撃者も技術を進化させる。セキュリティベンダと攻撃者の間では、いたちごっこが繰り返されている。回避技術は、検出、分析、把握を回避するためにマルウェアが使用する手段の総称である[36]。

セキュリティ技術に対する回避技術は次の3つに分類できる[36]。

●セキュリティ対策の回避: マルウェア対策エンジン、ファイアウォール、アプリケーション隔離などの保護ツールによる検出を回避するために使用される[36]。

●サンドボックスの回避: 自動分析を検出し、マルウェアの挙動を報告するエンジンを回避するために使用される。仮想環境に関連するレジストリキー、ファイル、プロセスを検出することで、サンドボックス内で実行されているかどうかをマルウェアに通知する[36]。

●分析の回避: マルウェア分析を検出して欺くために使用される。たとえば、Process ExplorerやWiresharkなどの監視ツールを検出するだけでなく、リバースエンジニアリングを回避するために圧縮や難読化などを行う[36]。

高度なマルウェアの中には、このような技術を組み合わせて利用しているものもある。たとえば、RunPE︵メモリー内で自身のプロセスをもう1つ実行する︶などの技術を使用して、マルウェア対策ソフトウェアやサンドボックス、分析を回避している。また、仮想環境に関連する特定のレジストリキーを検出し、サンドボックスでの自動分析や仮想マシン上での動的分析を回避するマルウェアもある[36]。

ウイルスをはじめとしたマルウェアはセキュリティソフトに発見されないよう、下記のようなツールや手法を用いていることがほとんどである。また、サイバーセキュリティの回避技術で、よく使われる用語がある。ここで、攻撃者が使用するツール、手法や用語をいくつか紹介する[36]。

●Crypter︵クリプター︶: マルウェアの実行時に、マルウェア対策エンジンや静的分析による検出を回避するため、マルウェアの暗号化と復号を行う。クリプターは、攻撃対象に合わせて作成されることが多く、闇市場で購入することもできる。クリプターをカスタマイズすることで、復号や逆コンパイルがさらに困難になる。既知の高度なクリプターとしては、Aegisクリプター・Armadillo・RDG Tejon などがある[36]。

●Packer︵パッカー︶: クリプターと似ているが、マルウェアファイルの暗号化ではなく圧縮を行う。UPXが代表的なパッカーである[36]。

●Binder︵バインダー︶: 複数のマルウェアファイルを1つに結合する。マルウェアの実行ファイルの拡張子を変更せず、JPGファイルに結合できる。マルウェア作成者は、正規のEXEファイルにマルウェアファイルを結合しようとする[36]。

●Pumper︵ポンパー︶: ファイル サイズを増やす。これにより、マルウェア対策エンジンによる検出を回避できる場合がある[36]。

●FUD: マルウェアの販売者がツールの説明やアピールに使用するもので、あらゆるマルウェア対策ソフトで完全に検出不可 (FUD; Fully UnDetectable) であることを表す。有効なFUDプログラムは、スキャンタイムとランタイムの両方を組み合わせ、100%検出不可を実現する。既知のFUDとして、次の2種類が知られている[36]。

●FUD scantime: マルウェアファイルの実行前に、マルウェア対策エンジンで検出されないように保護する[36]。

●FUD runtime: マルウェアファイルの実行中に、マルウェア対策エンジンで検出されないように保護する[36]。

●Unique stub generator︵ユニークスタブ ジェネレーター︶: 実行中の各インスタンスに固有のスタブを作成し、検出と分析を困難にする[36]。︵スタブとは、通常、元のマルウェアファイルのメモリへの読み込み︵復号または解凍︶に使用するルーチンが含まれる。︶

●ファイルレス マルウェア: ディスクにファイルを書き込むことはせず、自身をメモリに挿入することでシステムに感染する[36]。

●難読化: マルウェアのコードを簡単に人が理解できないようにする。プレーンテキストの文字列をエンコード (XOR, Base64など) し、マルウェアファイルに挿入したり、ジャンク関数をファイルに追加する[36]。

●ジャンクコード: 無駄なコードや偽の命令をバイナリに追加し、逆アセンブルを欺いたり、簡単に分析されないようにする[36]。

●アンチ: 保護ツールや監視ツールの回避、無効化、終了に使用するすべての手法を指す。地下フォーラムや闇市場で使用される[36]。

●Virtual machine packer︵仮想マシン パッカー︶: 仮想マシンの概念を取り入れた高度なパッカーである。マルウェアの EXE ファイルが圧縮されると、元のコードが仮想マシンのバイトコードに変換され、プロセッサの動作をエミュレートする。既知のものではVMProtect、CodeVirtualizerでこの手法が利用されている[36]。

最も一般的な回避技術は次のとおりである[36]。

●難読化: データ・変数・ネットワーク通信を保護する。変数または関数の名前をランダム化する。XORなどのエンコーディング方法を使用する[36]。

●環境のチェック: 仮想環境に関連するツールやアーティファクトを検出し、セキュリティソフトやベンダ等の分析を回避する[36]。

●サンドボックスの検出: サンドボックス関連のファイルやプロセスを検出するためにディスクをチェックする[36]。

感染経路

編集

マルウェアは、下記のように様々な感染経路によって感染活動を行っている[37]。 ネットワーク感染やメール添付感染等の感染手法の他に、ホームページを見ただけで感染する﹁Web閲覧感染型﹂も感染手法の一つとして確認されており、その方法も高度化・巧妙化している[37]。

下記に感染経路の例を示す[37][38]。

●Web閲覧感染型‥ブラウザで閲覧したサイトに埋め込まれたマルウェアをダウンロードし、感染させるタイプである。サイトを見ただけで感染することもあり、インターネット利用者が自身で感染を認識することが難しくなっている。表示された広告を通して感染する場合もある[39]。

●Web誘導感染型‥メールに添付されたURLをクリックし、アクセスしたサイトからマルウェアをダウンロードするよう誘導して感染させるタイプである。

●偽セキュリティソフト配布サイト誘導感染型‥ あたかも無料のウイルス対策ソフトのように見せかけて、悪意のあるプログラムをインストールさせようとする﹁偽セキュリティソフト﹂の被害が増えている。その代表的な手口は、ホームページなどで﹁あなたのコンピュータはウイルスに感染しています﹂のようなメッセージを表示し、利用者を偽のウイルス対策ソフトを配布するWebサイトに誘導するタイプである。

●ネットワーク感染型‥Windows OS等の基本ソフトの設定の不備を悪用し、感染させるタイプである。

●メール添付型‥メールの添付ファイルにマルウェアが埋め込まれており、この添付ファイルをクリックすることにより、感染させるタイプである。

●外部記憶媒体感染型‥USBメモリ、デジタルカメラ、ミュージックプレイヤー等の外部記憶媒体を介して感染させるタイプである。

●ファイル共有ソフト感染型‥ ファイル共有ソフトでは、不特定多数の利用者が自由にファイルを公開することができるため、別のファイルに偽装する等の方法で、いつの間にかウイルスを実行させられてしまうタイプである。暴露ウイルスなどがその一例である。

●マクロプログラム悪用感染型‥Officeアプリケーションでは、マクロを作成する際に、高度なプログラム開発言語であるVBA (Visual Basic for Applications) を使用できるため、ファイルの書き換えや削除など、コンピュータを自在に操ることが可能である。そのため、マクロウイルスに感染した文書ファイルを開いただけで、VBAで記述されたウイルスが実行されしまい、脅威となるコードが実行されるタイプである。

●CMS改ざん型‥個人や企業が運営するCMS(コンテンツマネジメントシステム・ワードプレスサイトの被害が特に多い[40])の脆弱性を利用して、管理者権限を乗っ取ったうえで、不正なコードをウェブサイトに埋め込む[41]。改ざんによりマルウェアを埋め込まれたサイトはスパムメールの配信元となったり、そのサイトにアクセスしたユーザーを意図しないサイトに転送したりする。

マルウェアの検出技術

編集

マルウェアの検出には、マルウェア検出回避技術に対抗するために様々な技術を用いている。下記に例を示す。ただし、いかなる方法・手段・技術を用いても未知のマルウェアを100%検出・発見できるわけではない。また、いかなる方法・手段・技術を用いても未知のマルウェアからパソコンを100%保護してくれるわけではない。

●パターンマッチング検出技術‥セキュリティソフトなどがマルウェアを発見するための、最も一般的な方式である[42]。セキュリティソフトは、パターンファイルと呼ばれるマルウェアの特徴︵パターン︶を記録したリストを持っている[42]。そして、そのリストとパソコン内のファイルを比較して、一致すればマルウェアと判定して除去する[42]。これが、パターンマッチングと呼ばれる方式である[42]。パターンマッチングは、すでに存在が知られているマルウェアは間違いなく検出できる可能性が高い[42]。ただし、そのためには常にパターンファイルを最新の状態にしておく必要がある[42]。新しいマルウェアが登場したとき、その存在が知られて、パターンファイルに新しいマルウェアの情報が登録されるまでは効果がない[42]。亜種・変種といって、既知のマルウェアを僅かに改変したマルウェアにも対応できない[42]。

●ヒューリスティック検出技術‥ヒューリスティック検出技術とは、セキュリティソフトなどがマルウェアを探索する際に、パターンマッチングではなくマルウェアに特徴的な挙動の有無を調べる手法である[43]。ヒューリスティック検知では、実行ファイルの挙動などを解析し、ライブラリファイルの書き換えなど、一般的なプログラムではあまり見られないような特異な挙動を探し出し、感染したマルウェアによるものと類推する[43]。未知のマルウェアや亜種などに対して、ある程度の対応が可能である。ただし、この方法では未知のマルウェアを100%発見できるわけではなく、また、マルウェアではないものをマルウェアと誤認する場合もある[43]。

●サンドボックス検出技術‥パソコンの内部に﹁サンドボックス﹂と呼ぶ仮想化環境を用意して、そこで不審なプログラムを動作させてみてマルウェアかどうかを判定する手法である[44]。仮想化環境でなら不審なプログラムを動作させても、実環境に被害が及ぶことはない[44]。

●ビヘイビアブロッキング︵振る舞い検知︶技術‥サンドボックス検出技術のサンドボックス上の実環境におけるプログラムの挙動を見てウイルスを検出するものを﹁振る舞い検知﹂あるいは﹁ビヘイビアブロッキング﹂と呼ぶ[44]。

●ジェネリック検出技術‥短期間に大量発生するウイルスの亜種に迅速に対応する検出技術として採用されているのがジェネリック検出である[45]。ジェネリック検出では、特定のマルウェアの既知の亜種から共通点を抽出し、既知の亜種だけでなく亜種と想定される複数のマルウェアを検出する[45]。また、パターンマッチング方式では検出できない新しい亜種であっても、共通点が一致していれば発生した時点で検出できる[45]。

●パッカー検出技術‥使われたパッカー・クリプターなどのコード改変ツールの﹁種類﹂から、怪しいかどうかを判定してマルウェアの疑いのあるファイルを検出する手法である[45]。マルウェアに使われることの多いコード改変ツールが利用されたファイルを、疑わしいファイルとして検出する[45]。

●ホストベース不正侵入検知システム (Host-based Intrusion Detection System, HIDS) ‥Host IDSはシステム設定の変更を行ったユーザーや設定ファイルの変更箇所など、ファイルやレジストリへの変更をリアルタイムで監視し不正動作を検出する手法である[46]。

●ホストベース不正侵入防止システム (Host-based Intrusion Prevention System, HIPS) ‥アプリケーションに対しての最小権限アクセス制御機能によりゼロデイ攻撃を防ぎ、承認されたアプリケーションのプロセスであっても所定の動作に制限し、不正な攻撃からシステムを防御する手法である[46]。

●エクスプロイト対策技術‥アプリケーション︵PDFビューア・ブラウザなど︶の脆弱性を突くエクスプロイト攻撃により、パソコンが不正侵入を受けないように保護する機能である[47]。一般的なエクスプロイト対策としてはアプリケーションを最新の状態に更新することが非常に重要であるが、未知のエクスプロイト攻撃があった場合、更新を行っているだけでは完全に防げない可能性がある[47]。どうしても防ぎきれない未知のエクスプロイト攻撃から出来る限りパソコンを保護する機能である。脆弱性攻撃防御技術とも呼ばれる。

脚注

編集

(一)^ abNIST p=11

(二)^ abトレンドマイクロ:セキュリティ用語集

(三)^ 有害なソフトウェア-英語翻訳-bab.la辞書

(四)^ OS X Yosemite: 有害なソフトウェアを避ける方法

(五)^ abIT用語辞典e-words﹁マルウェア﹂ 2016年7月30日閲覧

(六)^ abITPro Networkキーワード﹁マルウェア﹂

(七)^ abコンピュータへの脅威 : FAQカスペルスキー。2016年7月29日閲覧

(八)^ weblio IT用語辞典バイナリ﹁クライムウェア﹂ 2016年7月29日閲覧

(九)^ カスペルスキー﹁クライムウェア﹂

(十)^ abcdefghiNorton Blog﹁マルウェアとウイルスの違い|端末保護の基本をシンプルに知る﹂2014.11.10 2015年7月29日閲覧

(11)^ abcdIPAネットワークセキュリティ関連用語集﹁ウイルス﹂

(12)^ abIT用語辞典e-words﹁マルウェア﹂

(13)^ 基礎から学ぶ!サイバー攻撃対策のポイント外部からやってくる多種多様なウイルスたち ITPro Active 2016年7月30日閲覧

(14)^ abcdefghiNISTp=19-28

(15)^ abcdマルウェアにはどんな種類がある? KASPERSKY Lab Daily

(16)^ IT用語辞典BINARY﹁バックドア型﹂ 2016年7月29日閲覧

(17)^ IT用語辞典BINARY﹁トロイの木馬﹂ 2016年7月29日閲覧

(18)^ abcdeNorton Blog﹁トロイの木馬とは? | ウイルスとの違いや感染被害例について﹂ 2014.12.19 2016年7月29日閲覧

(19)^ abc日本ネットワークセキュリティ協会﹁マルウェアとは﹂ 2016年7月29日閲覧

(20)^ JNSA﹁スパイウェア対策啓発﹂ 2016年7月29日閲覧

(21)^ IPA﹁パソコンユーザのためのスパイウェア対策5箇条﹂ 2016年7月29日閲覧

(22)^ 情報セキュリティ読本四訂版-IT時代の危機管理入門-︵第3章見えない脅威とその対策-個人レベルのセキュリティ対策-︶ (パワーポイント)、4頁, IPA。 2016年7月29日閲覧

(23)^ 第5回‥今だから学ぶ!セキュリティの頻出用語 : マルウェアとは? McAfee Blog 2015年7月1日 。2016年7月29日閲覧

(24)^ ACTIVE︵総務省による官民連携マルウェア対策プロジェクト︶のマルウェアQ&A﹁マルウェアについて﹂ ﹁マルウェアは、ウイルスとは違うのですか?﹂への返答のところでスパイウェアをマルウェアに含めている。2016年7月29日閲覧

(25)^ Norton﹁クライムウェア: トロイの木馬とスパイウェア﹂ 2016年7月29日閲覧

(26)^ abcIT用語辞典e-words﹁キーロガー﹂ 2016年7月30日閲覧

(27)^ abIT用語辞典e-words﹁ボット﹂ 2016年7月30日閲覧

(28)^ IT用語辞典BINARY﹁C&Cサーバー﹂ 2016年7月30日閲覧

(29)^ IT用語辞典e-words﹁ゾンビPC﹂

(30)^ abcdIT用語辞典e-words﹁ルートキット﹂

(31)^ abcdルートキットとは何か — その動作と感染した場合に取るべき措置 KASPERSKY Daily 2013年3月28日。2016年7月30日閲覧。

(32)^ シマンテック﹁Rootkit︵ルートキット︶﹂

(33)^ ランサムウェア Trend Micro。2016年7月30日閲覧。

(34)^ 組織化するサイバー犯罪に対し、FTC、FBIを支援 McAfee Blog 2010年8月10日。2016年7月30日閲覧

(35)^ スケアウェア感染から復旧するまでの7つのステップ KASPERSKY Lab 2012年11月7日。2016年7月30日閲覧

(36)^ abcdefghijklmnopqrstuvwxMcAfee Labs 脅威レポート 2017年6月

(37)^ abcACTIVE﹁マルウェアについて知る﹂

(38)^ ウイルスの感染経路 - 国民のための情報セキュリティサイト

(39)^ “Yahoo!の広告からマルウェアが送り込まれて何千人も感染する事態が発生”. GIGAZINE (2014年1月6日). 2017年12月21日閲覧。

(40)^ ﹁Hacked Website Report 2017

(41)^ ﹁ワードプレスのマルウェア・リダイレクトハックの手法の分析

(42)^ abcdefgh用語解説辞典 -︻公式︼NTTPC - パターンマッチング

(43)^ abcヒューリスティック検知とは? - IT用語辞典

(44)^ abcNetworkキーワード - ヒューリスティック‥ITpro

(45)^ abcdeASCII.jp‥大量の亜種を検出するために

(46)^ abSymantec Critical System Protection

(47)^ abマニュアル - G DATA インターネットセキュリティ

関連項目

編集外部リンク

編集

●マルウェアの定義 : FAQ - Microsoftによるマルウェア解説

●“マルウェアによるインシデントの防止と対応のためのガイド” (PDF). 米国国立標準技術研究所 (NIST) (2005年11月). 2016年7月29日閲覧。

●Monnappa,K.A.:﹁初めてのマルウェア解析 Windowsマルウェアを解析するための概念、ツール、テクニックを探る﹂、オーム社、ISBN 978-4-87311-929-8︵2020年12月15日︶。